大土豆安全笔记 | 秋天,开始收获了

上周末去了草原,爬山加六公里徒步,我还是喜欢去沿海城市,吃喝玩乐,一条龙服务

工具写完了,开始收获漏洞

准备去一些官方站下一些ROM,关于ROM的解包这些是需要再写一个自动化的工具,因为现在高版本都会自带优化,直接提取出来的APK其实不包含多少代码,其中的一些技术细节我在之前《小米REDMI 5 Plus Second Space密码绕过》里提过,接下来我也会再单独写一篇讲讲

我感觉真是欠了很多”单独写一篇“

放心,有生之年肯定不会跳票

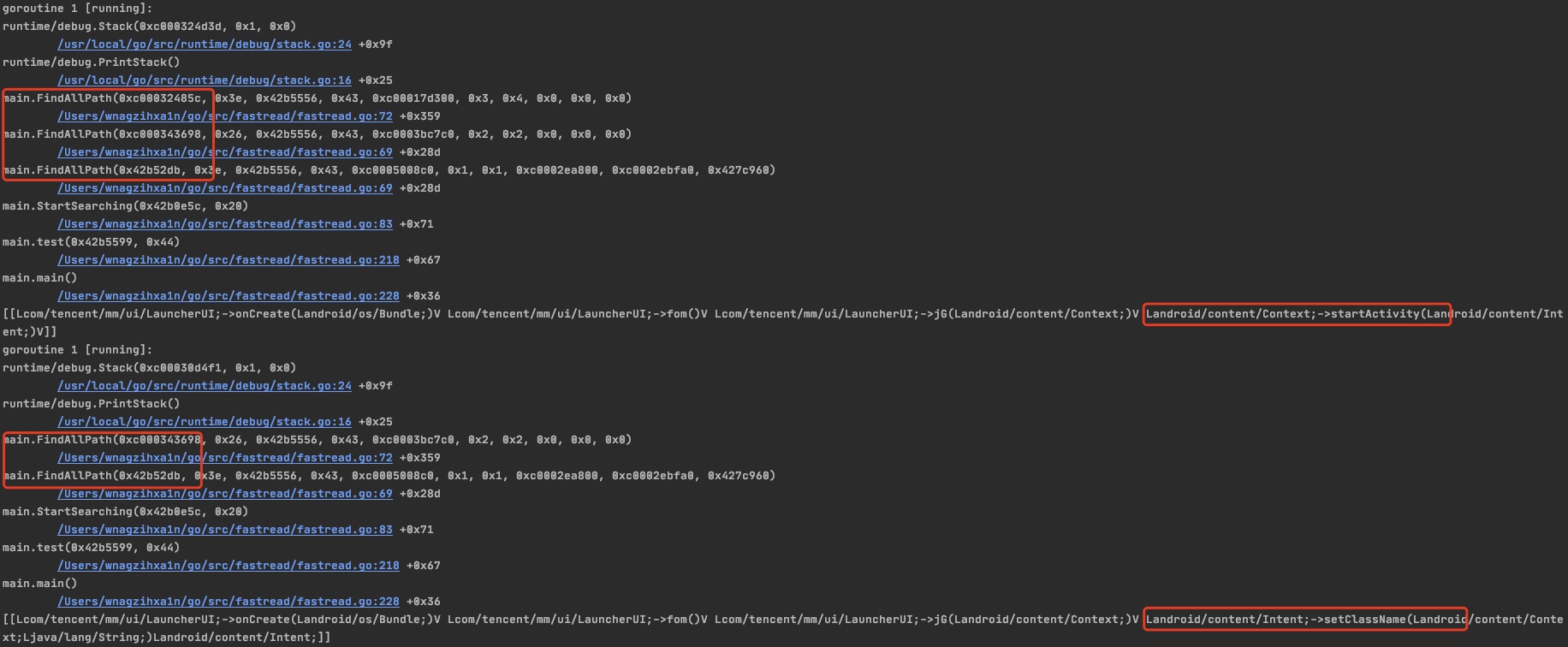

Golang真的是让人一言难尽,我上周不是说我用Golang重写了Smali文件读取模块嘛,结果这周扫描微信的时候就开始出现Bug

我通过递归来搜索路径,上一层搜索到的路径会返回给上一层进行合并操作,结果就踩坑了,可以看到回到上一层之后搜索路径就发生了变化

后来学习了Golang的append才明白其中问题所在,我举个例子,比如我现在有一个容量为1L的水桶A,我想要把一杯100ml的水和水桶A里的水合并,这时候Golang会先判断水桶A的容量够不够,如果够,直接在剩余空间添加,如果不够,就会先把水桶A换成另一个容量为2L的水桶,对应的操作就是换了个地址,重新开辟内存空间,空间开辟完了,再去添加,所以此时原先的水桶就会发生变化

也就是说,我在对路径进行append操作的时候,其实这个路径可能已经变化了,我再拿这个值做操作,可能会出现非预期,解决方案就是做拷贝,将path拷贝一份去append

dest := make([]string, len(path))

copy(dest, path)

allPath = append(allPath, dest)

以后不写Golang了,不然小命休矣

这两天是华为开发者大会,果然跟对了组织还愁啥吃喝,这丰富的生态太强了

图里的认证是很厉害的

让我最惊喜的是今年的IOT

回家模式

会客模式

这种万物互联的感觉是真的好

我曾经在想,我以后装修房子的时候是肯定要考虑全屋智能的,选苹果系,产品不够丰富,而且壁垒有点高,并且价格贵,选谷歌,得爬梯子,选国内的厂商广告太多

现在看来,可以选择华为了

还有一个重要原因,我觉得我很有必要安排上这个

发布会结束后,鸿蒙开源了

- https://openharmony.gitee.com/openharmony

自从华为对外公开鸿蒙以来,我总会听到各种质疑鸿蒙的声音,有意思的是这些持质疑态度的往往不是搞移动安全的,我也不知道这群人哪里来的信心来评价,张口就来吗?

我对鸿蒙的态度一直是支持的,接下来我想加入华为的生态,这一把我要跟上组织的脚步

我猜大家朋友圈应该被《一部手机失窃而揭露的窃取个人信息实现资金盗取的黑色产业链》刷屏了吧

- https://mp.weixin.qq.com/s/3UeZzw2LmPsM3cU7Rhmb8w

说真的,是真的惊心动魄,这事要是发生在普通人身上,一点办法都没有

但是这篇文章现在已经被删除了,我猜是某些不可抗拒的因素吧,不解决问题,光顾着遮羞,能进步吗?

圈内大佬Atum师傅做了一些扩展研究

- https://zhuanlan.zhihu.com/p/231106722?utm_source=wechat_session

作者说手机锁屏密码被绕过,作为移动安全领域的一名底层小兵,除了作者的猜测说远程解锁这种方式之外,在开启了adb调试模式的情况下还可以通过锁屏软件的拒绝服务来进入系统,当然了,这里不排除更有技术含量的0day

还有一种可能,就是人家是真的盯上你了,你在外面解锁手机的时候,瞅你一眼解锁密码,妥妥的

最后感慨一下,不止一位师傅跟我说让我少跟别人说自己的挖洞思路,少说,多做,把鱼分给别人,不要把渔分给别人

我一直都没听进去,现在听进去了,谢谢师傅们!

明天去看《信条》,周末愉快~